日経新聞から、「警告を無視 起こるべくして起きたサイバー攻撃」1という記事が流れてきた。文中には以下のような記述がある。

もちろん、一義的な責任は米マイクロソフト(MS)にある。(今回の攻撃の対象となった)基本ソフト(OS)「ウィンドウズ」を販売し、長年にわたりセキュリティー上の欠陥を批判されてきたからだ。

いやいや、第一義的な責任はマイクロソフトでは無く、サポートが終了しても使い続けた組織、パッチが出ても適用しなかった組織にあるだろう。こういう無責任な責任転嫁が公衆を危険に晒しているのだ。

もういい加減、ソフトウェアの購入は、物理的財(goods)のように購入し所有しているのではなく、一定期間内の利用の権利を取得しているだけなのだということを理解したほうが良い。ソフトウェア提供者側も、サポートが終了したら動作しなくなる形で提供するなど考えたほうが良いのではないかと思えてくる。

上記の記事の中では、英国のNHS (National Health Service)が稼働を中止した例があがっている。これは、機器が(サポートがとっくに終了している)XPベースのままで、これらがWannaCryに感染したというものだ。医療機器だと、ハードウェアが対応しないのでXPのままとかはさもありなん。だが、これに対して、サポート終了時には当該OSは全く作動しなくなることが最初から期待されていれば医療機関も機器メーカも対応するだろうし、最初から予算化するだろうと思うのだ。

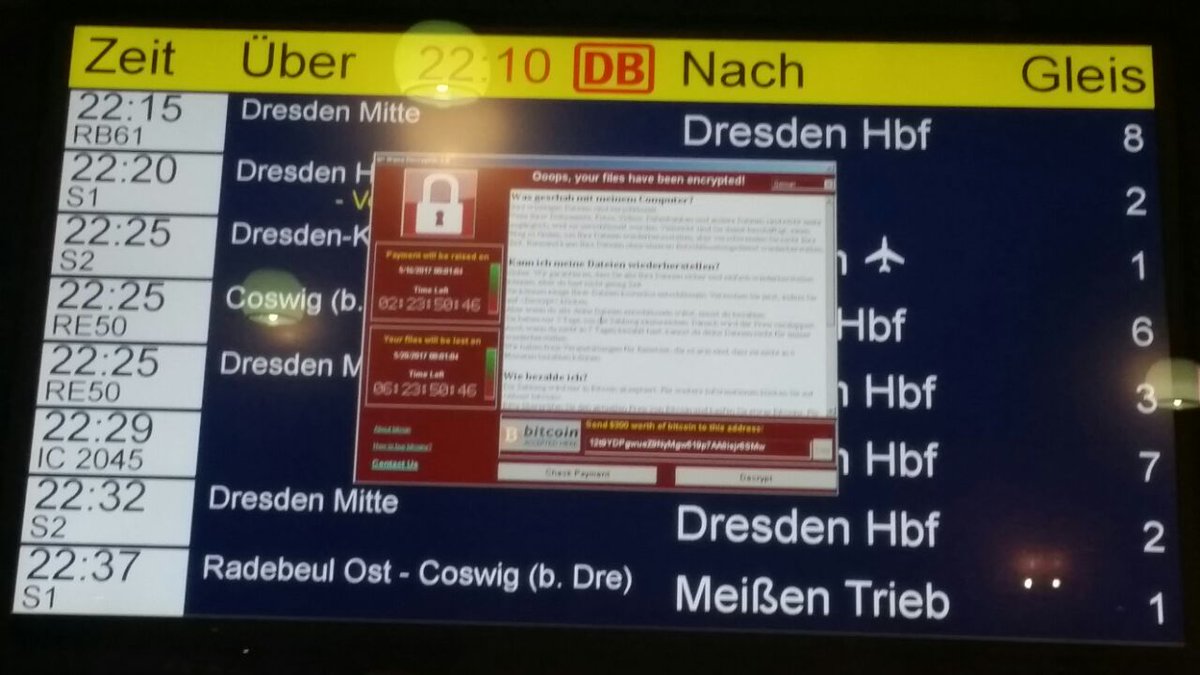

あと、このような場合でもXPのようなサポートの切れたソフトウェアをだらだらと使い続けているのには、ネットワークをインターネットから切り離していれば安全という神話がベースにあると思う。ネットワークを切ったつもりでも、時系列で見れば切れていないことがほとんどなので、境界セキュリティは逝って良しということが理解されていない。今回の攻撃も、emailから来たわけではなく、おそらくはテザリングなどでインターネット接続したコンピュータが感染し、それが社内LANに接続したときにばらまいたというのが感染経路のようだ。なにしろ、emailから感染したというのは観測されていないのだ。

組織が最低限満たすべきセキュリティ基準は、国の政策としてきちんと取り組むべきことであろうと思う。なぜなら、これは既に公共安全問題だからだ。最低限満たさなければならないセキュリティ基準は、各国連携して定めるべきだろう。ちょうど、CO2排出基準を定めるが如く。ISMSのようなマネジメントシステムは自分で水準を定めるので最低限の水準が維持されないことがあるし、中小企業にはヘビーすぎる。チェックリスト方式でできるような簡便な方式が求められていると言えるのではないか?