さる8月9日に、独立行政法人 情報処理推進機構(IPA)から『アイデンティティ管理技術解説』[1]という教科書のドラフト版が公開された。8月版はまだドラフトで、各方面からの指摘を受けてどんどん直してゆくたたき台だそうだ。大変な力作であり、完成版が渇望される。

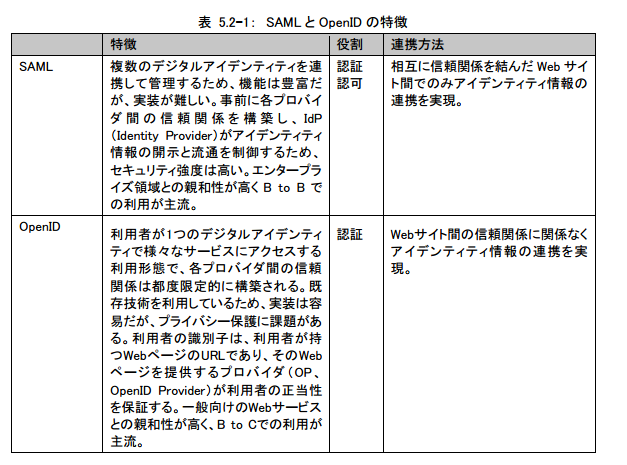

すでに色々なコメントをお返ししたが、SAMLとOpenIDを比較した表5.2-1が明らかに間違っているので、この表がひとり歩きする前に、ここに指摘しておくことにしたい。

問題の表は以下のとおりである。

この表のOpenID の欄をご覧頂きたい。以下、順に間違いを指摘してゆく。

間違い1. 「一つのデジタル・アイデンティティで」

デジタル・アイデンティティの定義は、属性の集合である。OpenID 2.0 では、ユーザの同意に基づいて、対象サイトごとにどの属性を提供するかを出し分ける。また、その際に送られる識別子も原則PPID (Pairwise Pseudonymous Identifier) と言って、サイトごとに別々の識別子になる。なので、この文は間違いである。

間違い2. 各プロバイダ間の信頼関係は都度限定的に構築される

一旦作られた信頼関係は、どちらかが廃棄しない限り有効である。したがって、都度というのは間違いである。正しくは、最初に接続するときに動的に構築される、であろう。

間違い3. プライバシー保護に課題がある

どのようにプライバシー保護に課題があるのか全くわからない。ユーザによる同意を求めない多くのSAMLの実装と異なり、OpenID 2.0 では属性提供前にユーザの許可を得ることが原則必要である(SHOULD)。なので、実際の実装にあたってもそのようになっているところが大部分である。

また、識別子もPPIDの利用が推奨されるから、この点でも問題ないはずだ。

間違い4.利用者の識別子は、利用者が持つWebページのURL

サイト側が受け取る利用者の識別子は、IdPが割り振った再利用されない識別子(文字列)であり、利用者が持つWebページのURLでは無い(URLである必要すらない)。

以上のように、ほぼ全ての文が間違っている。

この表の記述は実はOpenID 1.1について

実は、表5.2-1の記述は、殆ど使われていないOpenID 1.1 では正しい。どうも、どこかでOpenID 1.1 について書かれたものを引っ張ってきたように思われる。しかし、本書でのOpenIDの解説は、OpenID 2.0 について書かれている。したがってこの表に書くのもOpenID 2.0 について書くべきである。本書の次のドラフトでは修正予定と聞いているが、8月版を読まれる読者に於かれては、上記についてご注意を頂きたい。

[1] 『アイデンティティ管理技術解説』